Cách triển khai bảo mật API

How to Implement API Security

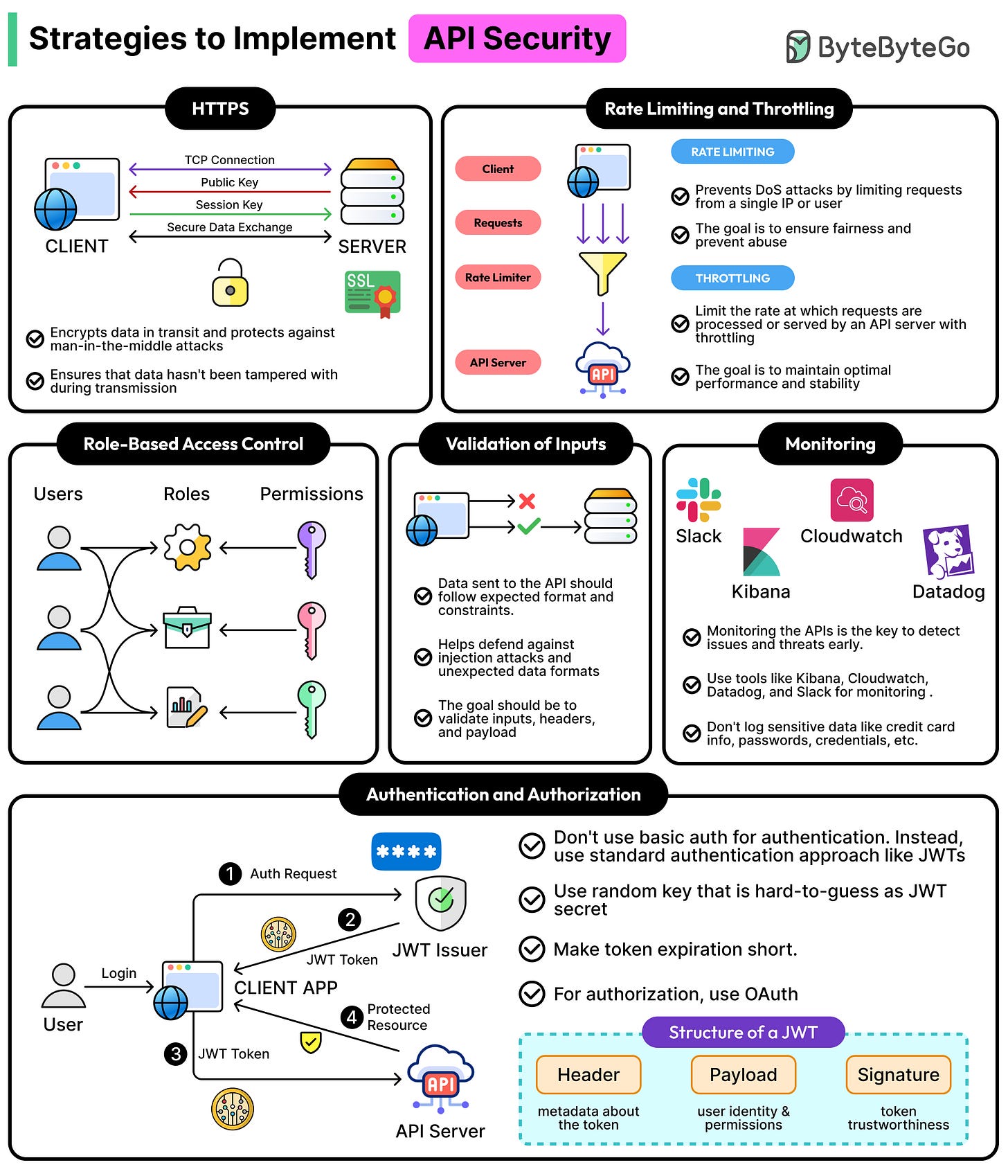

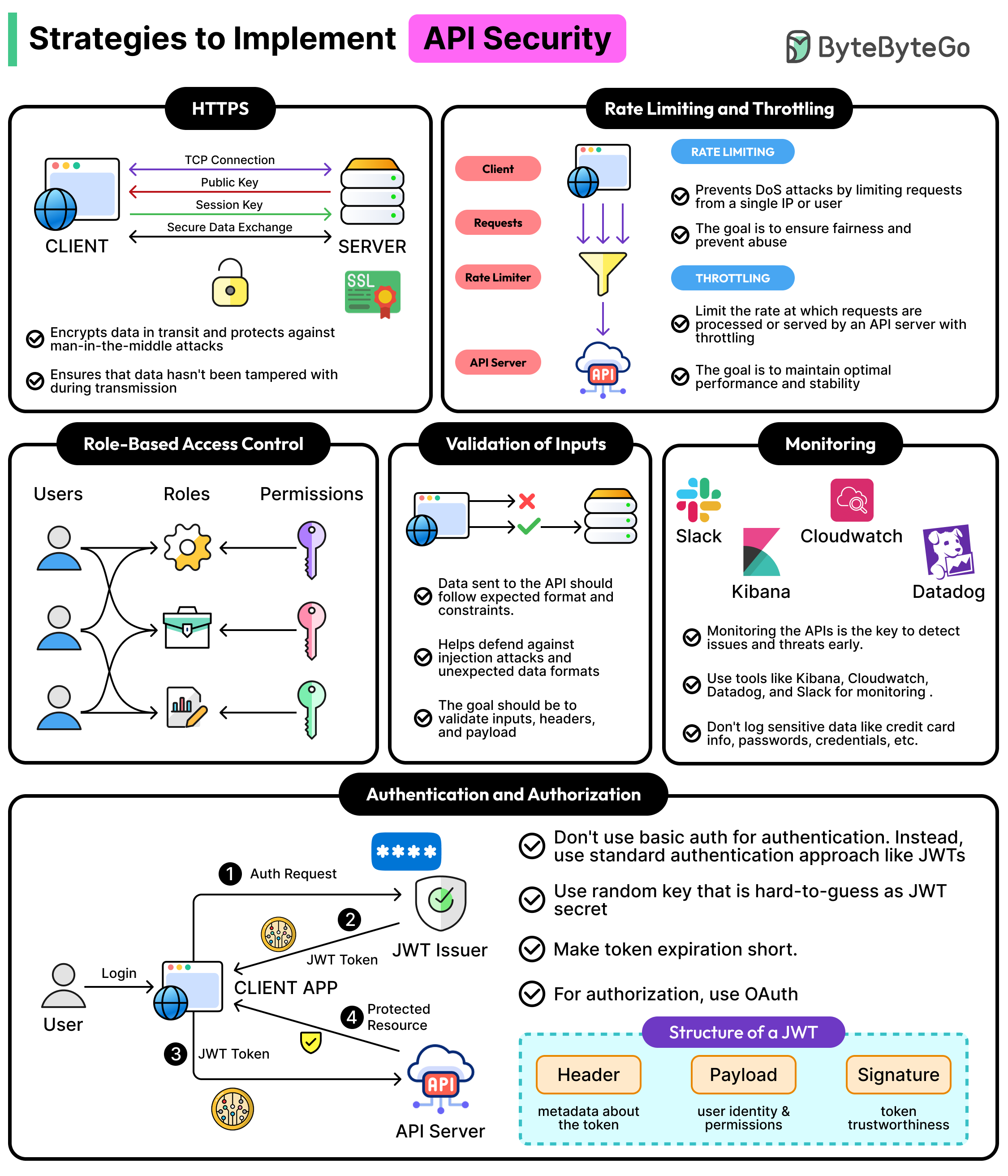

Nhiều API tưởng chừng đã an toàn nhờ HTTPS và API keys, nhưng một lỗi phổ biến là quên triển khai cơ chế authorization đúng đắn sau khi đã authenticate. Điều này có nghĩa là API có thể xác minh đúng thông tin đăng nhập, nhưng lại không kiểm tra xem những thông tin đó có thực sự cho phép truy cập vào tài nguyên được yêu cầu hay không, tạo ra một lỗ hổng bảo mật nghiêm trọng. Developer cần đi xa hơn các kiểm tra xác thực cơ bản để đảm bảo có các cơ chế ủy quyền mạnh mẽ. Hiểu rõ các chiến lược bảo mật API khác nhau và cách áp dụng chúng một cách phù hợp là cực kỳ quan trọng để xây dựng hệ thống thực sự an toàn.

Hầu hết các API vận chuyển đến nơi sản xuất đều có một số biện pháp bảo mật. Hầu hết thời gian, https được bật, cần có khóa API và thậm chí có thể có đánh giá mã nhanh trước khi triển khai.

Hầu hết các API được triển khai trong môi trường production đều có một số biện pháp bảo mật. Thông thường, HTTPS được bật, yêu cầu API key và có thể có cả quá trình xem xét mã nguồn nhanh chóng trước khi triển khai.

Theo hầu hết các tiêu chuẩn, mọi thứ có vẻ đã được đáp ứng. Tuy nhiên, việc đáp ứng các tiêu chuẩn và một API an toàn không giống nhau. Một ví dụ phổ biến và tốn kém là API xác thực thông tin đăng nhập chính xác trên mọi yêu cầu, nhưng lại không bao giờ kiểm tra xem thông tin đăng nhập đó có được phép truy cập tài nguyên cụ thể đang được yêu cầu hay không. Nói cách khác, xác thực hoạt động, nhưng thiếu sự ủy quyền phù hợp.

Một API như vậy không thể được coi là an toàn, nhưng đôi khi không có gì trong luồng hoạt động thông thường có thể phát hiện ra vấn đề cho đến khi ai đó tìm ra lỗ hổng.

Đây là điều khiến bảo mật API trở nên thực sự khó khăn. Các chiến lược có thể được ghi chép đầy đủ, nhưng hiểu khi nào nên sử dụng một chiến lược cụ thể có thể gây nhầm lẫn. Trong bài viết này, chúng ta sẽ xem xét các chiến lược bảo mật API khác nhau và cố gắng hiểu chiến lược nào hoạt động trong từng tình huống.

Hiểu rõ các mối đe dọa

Tác giả: ByteByteGo